Principes fondateurs

1 – Privacy by design en conformité avec la lettre et l'esprit du RGPD

2 – Choix du plus haut niveau d'hébergement chez ATOS (Ex Bull) basé en France

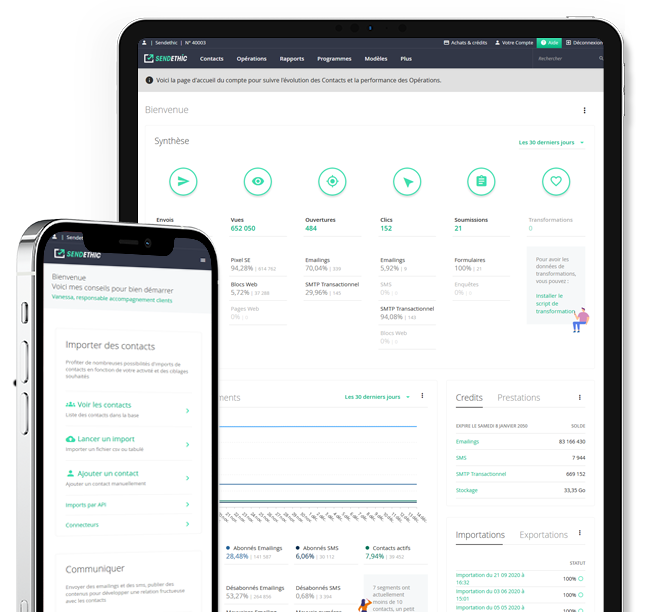

3 – De nombreuses fonctionnalités additionnelles pour faciliter la supervision

Questions / réponses

| SÉCURITÉ PHYSIQUE | |

| Vos serveurs sont-ils hébergés dans des salles protégées avec contrôle des accès ? | Oui |

| Vos serveurs sont-ils hébergés dans des salles avec protection incendie ? | Oui |

| PRINCIPES D'ARCHITECTURE | |

| L'application respecte-elle l'architecture 3-tiers ? | Oui |

| Proposez-vous un système logique d'étanchéïté des données entre client avec 1 base SQL par client? | Oui |

| Les accès administrateurs système sont-ils sécurisés spécifiquement ? | Oui |

| ARCHITECTURE (RÉSEAU, SYSTÈME, APPLICATIF) | |

| Vos serveurs vous sont-ils dédiés ? | Oui |

| Vos applicatifs vous appartiennent-ils ? | Oui |

| Votre Middleware (IIS, Tomcat, Jboss, WAS…) vous est-il dédié ? | Oui |

| Vos systèmes de données/SGBD vous est-il dédié ? | Oui |

| Votre stockage (SAN, NAS,…) vous est-il dédié ? | Oui |

| Votre Firewall vous est-il dédié ? | Oui |

| POLITIQUE DE MOTS DE PASSE | |

| Il y a-t-il une politique de mots de passe pour les utilisateurs ? | Oui |

| Il y a-t-il une politique de mots de passe pour les administrateurs système, réseau, Middleware, DBA ? | Oui |

| Il y a-t-il une politique de mots de passe pour les administrateurs de l'application ? | Oui |

| ACCÈS DES UTILISATEURS À L'APPLICATION | |

| Disposez-vous d'un système de gestion des utilisateurs ? | Oui |

| Disposez-vous d'un système de gestion des droits utilisateurs (admin, éditeur, invité) ? | Oui |

| Disposez-vous d'un système d'historique des actions utilisateurs ? | Oui |

| Disposez-vous d'un système de filtre des accès utilisateurs via IP ? | Oui |

| Avez-vous la possibilité de mettre en place un SSO basé sur SAML ? | Oui |

| Dans le cas d'une identification par mot de passe, la base des id est elle dans une base séparée ? | Oui |

| TRACABILITÉ | |

| Existe-t-il un système de suivi des actions effectuées par les administrateurs (infrastructure et application) ? | Oui |

| Existe-t-il un système de suivi des actions effectuées par les utilisateurs ? | Oui |

| CHIFFREMENT | |

| Les échanges http sont-ils chiffrés de bout en bout via Certificat 2048 bit ? | Oui |

| Les échanges SMTP sont-ils sécurisés via TLS/SSL par défaut ? | Oui |

| PROTECTION CONTRE LES CODES MALVEILLANTS | |

| Effectuez-vous des scans de détection de vulnérabilités à distance sur vos systèmes ? | Oui |

| Disposez-vous d'un Firewall ? | Oui |

| Disposez-vous d'un Reverse Proxy ? | Oui |

| Disposez-vous d'un WAF ? | Oui |

| Disposez-vous d'une solution by design contre les attaques applicatives (type sql injection, xss, …) ? | Oui |

| Disposez-vous d'un système Anti-DDOS ? | Oui |

| Appliquez-vous une démarche de sécurité by design dans les développements ? | Oui |

| Disposez-vous d'un service de veille des vulnérabilités sur les équipements et logiciels ? | Oui |

| Avez-vous une politique de patch-management sur toutes les briques et sur les failles critiques ? | Oui |

| SAUVEGARDE | |

| Y a-t-il un système de sauvegarde/archivage pour l'Application, les Files Systems et les Bases de données ? | Oui |

| Le datacenter hébergeant l'infrastructure dispose-t-il d'un archivage sur un site de secours ? | Oui |

| En cas de sinistre sur le Datacenter la donnée peut-elle être restaurée sur le site de secours en moins de 72H ? | Oui |

| RÉVERSIBILITÉ | |

| Le client peut-il récupérer ses données via exports manuels ? | Oui |

| Le client peut-il récupérer ses données via API ? | Oui |

| DISPONIBILITÉ | |

| Disposez-vous d'un SLA > 99,9 % (indisponibilité maximum <8h et 48 minutes par an) ? | Oui |

| Disposez-vous d'une assistance par téléphone les jours ouvrés ? | Oui |

| Disposez-vous d'une assistance par email 7 jours sur 7 ? | Oui |

| CONFORMITÉ | |

| Echangez-vous des données de vos clients avec des tiers ? | Non |

| Etes-vous un tiers de confiance dans l'utilisation des données ? | Oui |

| Disposez-vous d'un PCA documenté ? | Oui (1) |

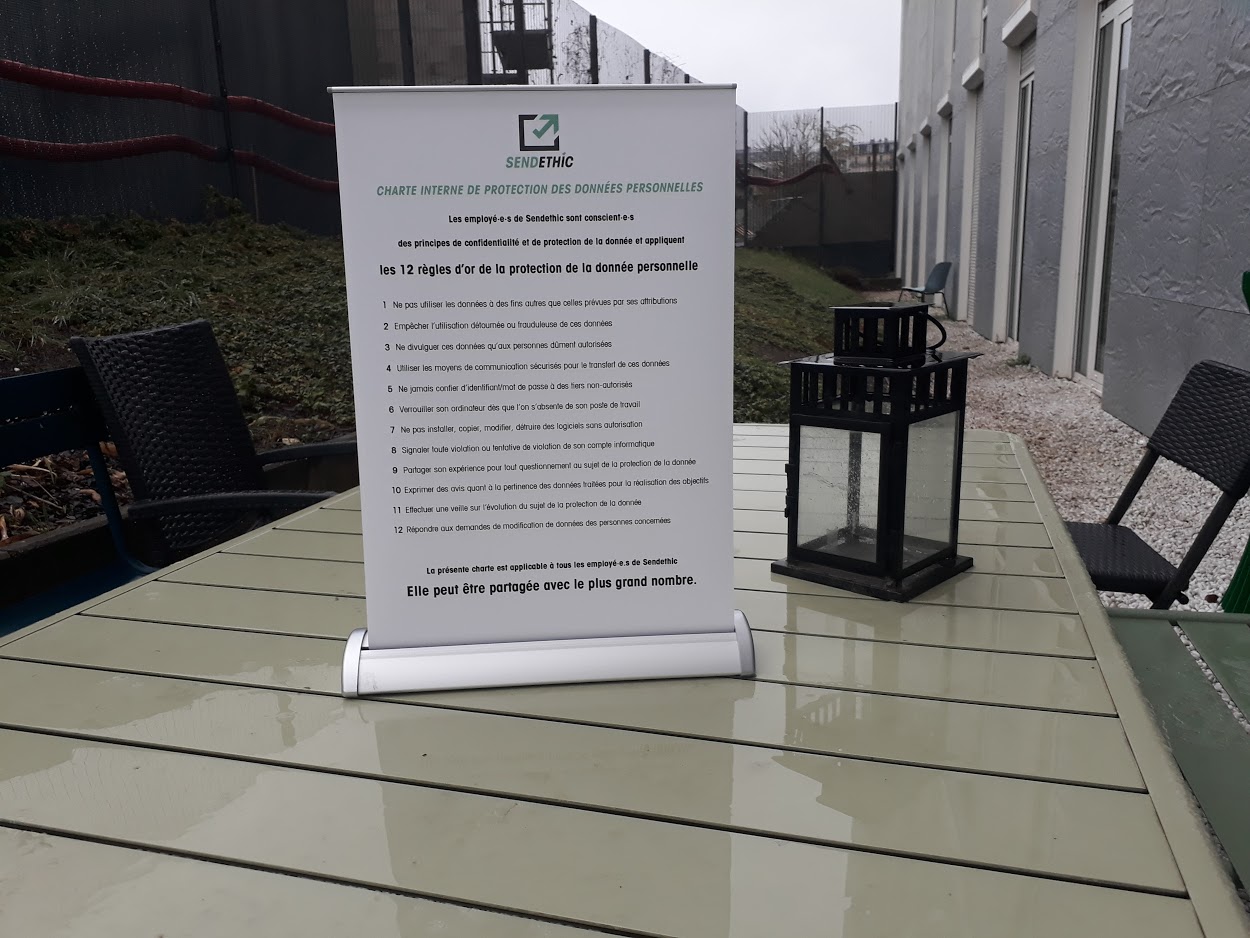

| Disposez-vous d'une charte d'utilisation des données pour votre personnel ? | Oui |

| Disposez-vous de label et certification ? | Oui (2) |

| Votre système gère-t-il le consentement des abonnés email et SMS ? | Oui |

| Votre système gère-t-il le consentement cookie ? | Oui |

| Votre système gère-t-il le droit à l'oubli ? | Oui |

| Votre système gère-t-il le do not track ? | Oui |

| Votre système gère-t-il le double optin ? | Oui |

| Votre système gère-t-il le droit à l'information ? | Oui |

| Etes-vous en conformité avec le RGPD ? | Oui (3) |

| Etes-vous dans une démarche RSE ? | Oui (4) |

| Etes-vous dans une démarche écoresponsable ? | Oui (5) |

| Vos Data Centers sont-ils hébergés en France ? | Oui (6) |

| Disposez-vous d'un DPO ? | Oui (7) |

(1) Via ATOS

(2) Code de déontologie SNCD, Privacy Protection Pact, Charte RSE

(3) Lire nos engagements RGPD

(4) Notre Raison d'être via les statuts de l'entreprise met la RSE au coeur de Sendethic

(5) Indicateurs d'impact carbone dans l'application en cours de déploiement

(6) Voir la liste dans le registre de sous traitants accessible depuis l'application

(7) Guillaume LE FRIANT | dpo@sendethic.com | 0183790343

Glossaire

| VLAN | Virtual LAN |

| IIS | Internet Information Services |

| SAN | Storage Area Network |

| NAS | Network Attached Storage |

| OTP | One Time Password |

| PKI | Public Key Infrastructure |

| SAML | Security Assertion Markup Language |

| DBA | Data Base Administrator |

| DDoS | Distributed denial of service |

| SGBD | Système de Gestion de Base de Données |

| SIEM | Security Information and Event Management |

| API | Application Programming Interface |

| IDS/IPS | Intrusion Dectection System / Intrusion Prevention System |

| WAF | Web Application Firewall |

| DDOS | Distributed Denial of Service attack |

| CERT | Computer Emergency Response Team |

| HSM | Hardware Security Module |

| PCI-DSS | Payment Card Industry Data Security Standard |

| SLA | Service Level Agreement . |

| PCA | Plan de Continuité d'Activité |

| CASB | Cloud Access Security Brokers |

| WAF | Web Application Firewall |